بررسی امنیت در رایانش ابری از زوایای مختلف: تفاوت میان نسخهها

بدون خلاصۀ ویرایش |

بدون خلاصۀ ویرایش |

||

| (۸ نسخهٔ میانیِ ایجادشده توسط همین کاربر نشان داده نشد) | |||

| خط ۳: | خط ۳: | ||

== مقدمه == | == مقدمه == | ||

مقوله امنیت یک نیاز کلیدی در بحث استفاده از Cloud می باشد . قابلیت اطمینان و عملی بودن پیاده سازی آن دو اصل مهم در آن بشمار می آیند . و این دیدگاه برای بسیاری از محققان یک نقطه اشتراک می باشد . موارد مهمی مثل امنیت ، در دسترس یا محرمانه بودن اطلاعات نگرانی شدیدی را برای کسانی که تصمیم به استفاده ازاین تکنولوژی را دارند ، بهمراه داشته است . البته مسائل دیگری از قبیل مقیاس پذیری ، اشتراک گذاری منابع و مجازی سازی هم مفاهیمی هستند که در کنار پردازش های ابری بکار گرفته و مطرح می شوند . | مقوله امنیت یک نیاز کلیدی در بحث استفاده از Cloud می باشد . قابلیت اطمینان و عملی بودن پیاده سازی آن دو اصل مهم در آن بشمار می آیند . و این دیدگاه برای بسیاری از محققان یک نقطه اشتراک می باشد . موارد مهمی مثل امنیت ، در دسترس یا محرمانه بودن اطلاعات نگرانی شدیدی را برای کسانی که تصمیم به استفاده ازاین تکنولوژی را دارند ، بهمراه داشته است . البته مسائل دیگری از قبیل مقیاس پذیری ، اشتراک گذاری منابع و مجازی سازی هم مفاهیمی هستند که در کنار پردازش های ابری بکار گرفته و مطرح می شوند . | ||

البته تمایز بین این کلاسها به واسطه تعریف و تجزیه و تحلیلی که NIST (موسسه ملی استاندارد و فناوری) از مقوله محاسبات ابری و ویژگیهای آن انجام داده ، به راحتی قابل تفکیک و شناسایی می باشد . که موسسه مذکور اقدام به معرفی مدل (SaaS, PaaS, and IaaS ) نموده که نحوه استقرار آن هم بر اساس private, public ، community و hybrid عنوان کرده است . با توجه به علاقمندی بسیار زیاد فعلی در استفاده از این تکنولوژی جدید باعث شده تلاش های زیادی برای فراهم ساختن امنیت در این زمینه شود .برای مثال ارزیابی ریسک توسعه آن توسط آژانس های امنیتی مثل ENISA ( European Network and information Security Agency ) انجام شده است .که این قبیل آژانس ها آنها نه تنها لیستی از خطرات و ریسک های موجود در حالت استفاده از این تکنولوژی را گوشزد کرده بلکه تحقیقات و راهکارهای مقابله و آمادگی را نیز بیان می کنند . البته کار مشابه به این حالت را Cloud Security Alliance (CSA) نیز انجام می دهد . که در خصوص یکسری راهنمایی های امنیتی را ارئه می دهد . | البته تمایز بین این کلاسها به واسطه تعریف و تجزیه و تحلیلی که NIST (موسسه ملی استاندارد و فناوری) از مقوله محاسبات ابری و ویژگیهای آن انجام داده ، به راحتی قابل تفکیک و شناسایی می باشد . که موسسه مذکور اقدام به معرفی مدل (SaaS, PaaS, and IaaS ) نموده که نحوه استقرار آن هم بر اساس private, public ، community و hybrid عنوان کرده است . با توجه به علاقمندی بسیار زیاد فعلی در استفاده از این تکنولوژی جدید باعث شده تلاش های زیادی برای فراهم ساختن امنیت در این زمینه شود .برای مثال ارزیابی ریسک توسعه آن توسط آژانس های امنیتی مثل ENISA ( European Network and information Security Agency ) انجام شده است .که این قبیل آژانس ها آنها نه تنها لیستی از خطرات و ریسک های موجود در حالت استفاده از این تکنولوژی را گوشزد کرده بلکه تحقیقات و راهکارهای مقابله و آمادگی را نیز بیان می کنند . البته کار مشابه به این حالت را Cloud Security Alliance (CSA) نیز انجام می دهد . که در این خصوص یکسری راهنمایی های امنیتی را ارئه می دهد . | ||

ایجاد یک بازنگری گسترده از طبقه بندی امنیتی و همچنین یک تحلیل عمیق ازمباحث مرتبط با چهار چوب اصلی امنیت در حال حاضر در دسترس می باشدو علاوه بر آن بحث های امنیتی در خصوص مجازی سازی در محاسبات ابری نیز مورد توجه قرار گرفته که معمولا این جنبه از قضیه در تحقیقات مرتبط با امنیت در محاسبات ابری کمتر مورد توجه قرار می گیرد . | |||

== بررسی ادبیات موضوع == | == بررسی ادبیات موضوع == | ||

در مقالاتی که در زمینه امنیت محاسبات ابری مورد بررسی قرار گرفت از دیدگاههای مختلف این بررسی انجام پذیرفته است . که اگر بخواهیم جامع ترین آن را بیان کنیم عناوین اشاره شده در مقاله | |||

A quantitative analysis of current security concerns and solutions for cloud computing | |||

می باشد که آنرا به 3 بخش یا حوزه عمده طبقه بندی می نماید که آن سه حوزه عبارتند از : | |||

1- حوزه Architecture | |||

2- حوزه compliance | |||

3- حوزه privacy | |||

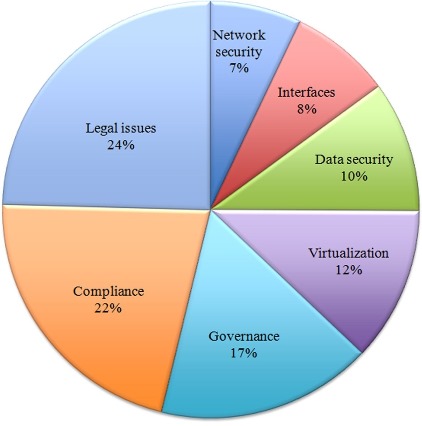

که خود این سه حوزه به 7 بخش کوچکتر تقسیم یاطبقه بندی می شوند و میزان تاثیر هر کدام در برآورده ساختن امنیت مطابق شکل ذیل نشان داده شده است | |||

1- Network security | |||

2- Interfaces | |||

3- Virtualization | |||

4- Data security | |||

5- Governance | |||

6- Compliance | |||

7- Legal issues | |||

[[پرونده: Pipe_01.jpg]] | |||

درخت دانش سطح صفر | درخت دانش سطح صفر | ||

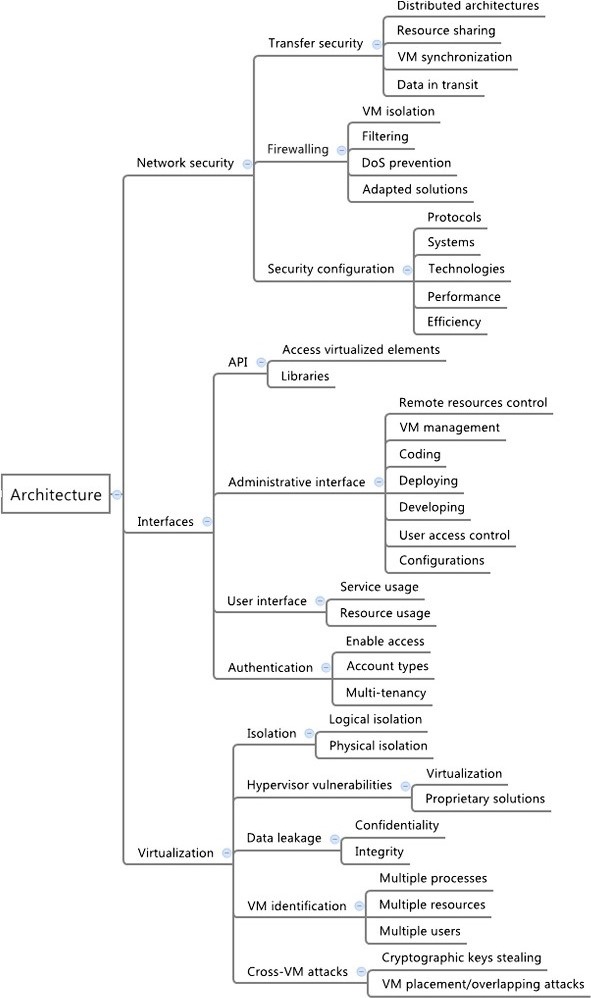

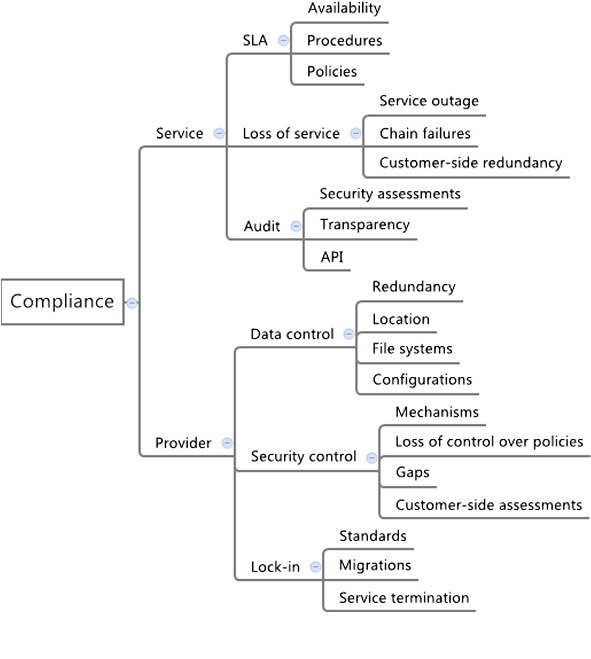

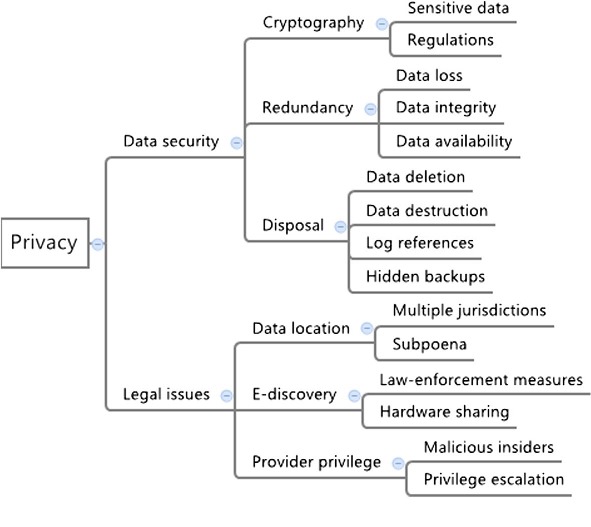

[[پرونده: Taxonomy1.jpg]] | [[پرونده: Taxonomy1.jpg]] | ||

| خط ۱۵: | خط ۳۵: | ||

== نتیجه گیری == | == نتیجه گیری == | ||

رعایت نکات امنیتی در ابر از جنبه های مختلفی می بایست بررسی گردد . در یک ابر که ممکن است اطلاعات مالی یک بانک در کنار اطلاعات نظامی یا اطلاعات یک فروشگاه جزء قرار گیرد که درجه اهمیت داده های آنها یکسان نمی باشدو ارزش دارایی ها غیر همگن و دارای تنوع زیادی می باشد . چنانچه اگر لازم است مشتریان بالقوه را جذب و اطمینان استفاده از آنرا برای آنها بالا برد ، ابتدا می بایست نگرانی و دقدقه های آنها را در زمینه امنیت حل کرد و این امر مستلزم بررسی مسئله از دیدگاههای کلان و خردآن و تجزیه و تحلیل آن و ارائه یک راه کار جامع می باشد .البته بیشترین نگرانی زمانی است که داده ها در یک ابر عمومی قرار می گیرد . | |||

== مراجع == | == مراجع == | ||

1 ) - Rashmi, Dr.G.Sahoo, Dr.S.Mehfuz, "Securing Software as a Service Model of Cloud Computing :Issues and Solutions",International Journal on Cloud Computing: Services and Architecture (IJCCSA) ,Vol.3, No.4, August 2013 | 1 ) - Rashmi, Dr.G.Sahoo, Dr.S.Mehfuz, "Securing Software as a Service Model of Cloud Computing :Issues and Solutions",International Journal on Cloud Computing: Services and Architecture (IJCCSA) ,Vol.3, No.4, August 2013 | ||

نسخهٔ کنونی تا ۱۱ مارس ۲۰۱۵، ساعت ۱۱:۱۴

خلاصه اجرایی

عنوان های تحقیقاتی انتخاب شده ، چهار مقاله در زمینه بررسی امنیت یا Security در رایانش ابری یا Cloud به شرح عنوان های قید شده در بخش مراجع می باشد . همانطور که می دانیم ، همواره پس از مطرح شدن بحث رایانش ابری و مزایایی که در ارائه سطوح مختلف آن اعم از Infrastructure - Platform و Application وجود داشت و همچنین مزایایی از قبیل development آسان و سریعتر سیستم ها ، کلیه دیدگاهها و نگرانی ها معطوف امنیت و ریسک هایی که استفاده از آن را در بردارد ، شده است . در مقالات عنوان شده اقدام به بررسی مواردی اعم از نقاط آسیب پذیری (vulnerabilities) و طبقه و دسته بندی موارد امنیتی در خصوص رایانش ابری پرداخته شده است و همینطور چالش هایی که ممکن است در هر یک از سطوح سرویس رایانش ابری وجود داشته باشد و سرویس دهندگان این نوع از سرویس ها می بایست آنرا مد نظر داشته باشند ، بررسی شده است .

مقدمه

مقوله امنیت یک نیاز کلیدی در بحث استفاده از Cloud می باشد . قابلیت اطمینان و عملی بودن پیاده سازی آن دو اصل مهم در آن بشمار می آیند . و این دیدگاه برای بسیاری از محققان یک نقطه اشتراک می باشد . موارد مهمی مثل امنیت ، در دسترس یا محرمانه بودن اطلاعات نگرانی شدیدی را برای کسانی که تصمیم به استفاده ازاین تکنولوژی را دارند ، بهمراه داشته است . البته مسائل دیگری از قبیل مقیاس پذیری ، اشتراک گذاری منابع و مجازی سازی هم مفاهیمی هستند که در کنار پردازش های ابری بکار گرفته و مطرح می شوند . البته تمایز بین این کلاسها به واسطه تعریف و تجزیه و تحلیلی که NIST (موسسه ملی استاندارد و فناوری) از مقوله محاسبات ابری و ویژگیهای آن انجام داده ، به راحتی قابل تفکیک و شناسایی می باشد . که موسسه مذکور اقدام به معرفی مدل (SaaS, PaaS, and IaaS ) نموده که نحوه استقرار آن هم بر اساس private, public ، community و hybrid عنوان کرده است . با توجه به علاقمندی بسیار زیاد فعلی در استفاده از این تکنولوژی جدید باعث شده تلاش های زیادی برای فراهم ساختن امنیت در این زمینه شود .برای مثال ارزیابی ریسک توسعه آن توسط آژانس های امنیتی مثل ENISA ( European Network and information Security Agency ) انجام شده است .که این قبیل آژانس ها آنها نه تنها لیستی از خطرات و ریسک های موجود در حالت استفاده از این تکنولوژی را گوشزد کرده بلکه تحقیقات و راهکارهای مقابله و آمادگی را نیز بیان می کنند . البته کار مشابه به این حالت را Cloud Security Alliance (CSA) نیز انجام می دهد . که در این خصوص یکسری راهنمایی های امنیتی را ارئه می دهد . ایجاد یک بازنگری گسترده از طبقه بندی امنیتی و همچنین یک تحلیل عمیق ازمباحث مرتبط با چهار چوب اصلی امنیت در حال حاضر در دسترس می باشدو علاوه بر آن بحث های امنیتی در خصوص مجازی سازی در محاسبات ابری نیز مورد توجه قرار گرفته که معمولا این جنبه از قضیه در تحقیقات مرتبط با امنیت در محاسبات ابری کمتر مورد توجه قرار می گیرد .

بررسی ادبیات موضوع

در مقالاتی که در زمینه امنیت محاسبات ابری مورد بررسی قرار گرفت از دیدگاههای مختلف این بررسی انجام پذیرفته است . که اگر بخواهیم جامع ترین آن را بیان کنیم عناوین اشاره شده در مقاله A quantitative analysis of current security concerns and solutions for cloud computing می باشد که آنرا به 3 بخش یا حوزه عمده طبقه بندی می نماید که آن سه حوزه عبارتند از :

1- حوزه Architecture 2- حوزه compliance 3- حوزه privacy

که خود این سه حوزه به 7 بخش کوچکتر تقسیم یاطبقه بندی می شوند و میزان تاثیر هر کدام در برآورده ساختن امنیت مطابق شکل ذیل نشان داده شده است

1- Network security 2- Interfaces 3- Virtualization 4- Data security 5- Governance 6- Compliance 7- Legal issues

درخت دانش سطح صفر

درخت دانش سطح یک

درخت دانش سطح یک

نتیجه گیری

رعایت نکات امنیتی در ابر از جنبه های مختلفی می بایست بررسی گردد . در یک ابر که ممکن است اطلاعات مالی یک بانک در کنار اطلاعات نظامی یا اطلاعات یک فروشگاه جزء قرار گیرد که درجه اهمیت داده های آنها یکسان نمی باشدو ارزش دارایی ها غیر همگن و دارای تنوع زیادی می باشد . چنانچه اگر لازم است مشتریان بالقوه را جذب و اطمینان استفاده از آنرا برای آنها بالا برد ، ابتدا می بایست نگرانی و دقدقه های آنها را در زمینه امنیت حل کرد و این امر مستلزم بررسی مسئله از دیدگاههای کلان و خردآن و تجزیه و تحلیل آن و ارائه یک راه کار جامع می باشد .البته بیشترین نگرانی زمانی است که داده ها در یک ابر عمومی قرار می گیرد .

مراجع

1 ) - Rashmi, Dr.G.Sahoo, Dr.S.Mehfuz, "Securing Software as a Service Model of Cloud Computing :Issues and Solutions",International Journal on Cloud Computing: Services and Architecture (IJCCSA) ,Vol.3, No.4, August 2013

2 ) - Monjur Ahmed and Mohammad Ashraf Hossain," CLOUD COMPUTING AND SECURITY ISSUES IN THE CLOUD",International Journal of Network Security & Its Applications (IJNSA), Vol.6, No.1, January 2014

3 ) - Robert Denz and Stephen Taylor," A survey on securing the virtual cloud ",Journal of Cloud Computing: Advances, Systems and Applications 2013 http://www.journalofcloudcomputing.com/content/2/1/17

4 ) - Nelson Gonzalez, Charles Miers, Fernando Redigolo,Marcos Simplıcio,Tereza Carvalho,Mats Naslund and Makan Pourzandi," A quantitative analysis of current security concerns and solutions for cloud computing",Journal of Cloud Computing: Advances, Systems and Applications 2012, 1:11 http://www.journalofcloudcomputing.com/content/1/1/11