مدیریت حقوق دیجیتالی: تفاوت میان نسخهها

H bolourchi (بحث | مشارکتها) |

H bolourchi (بحث | مشارکتها) |

||

| خط ۶۲: | خط ۶۲: | ||

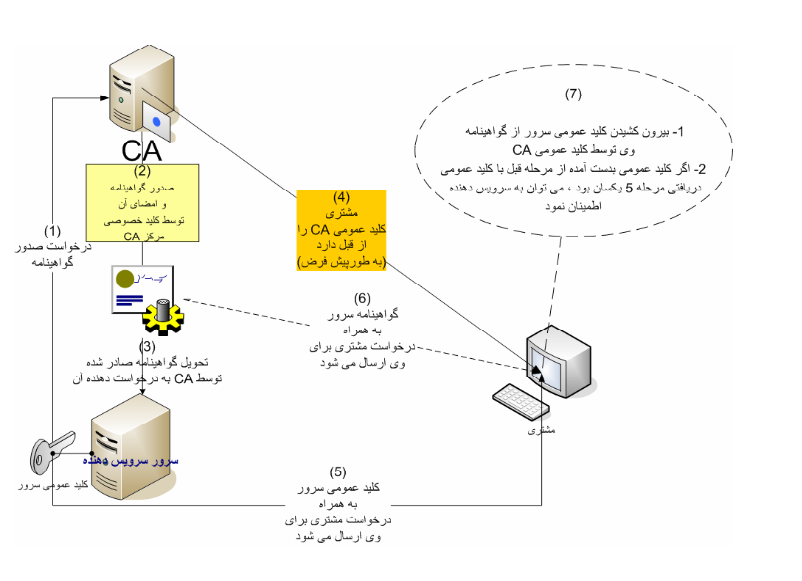

حال افراد می توانند گواهینامه های صادره برای خود را در وب سایت شخصی گذاشته یا از هر طریق نا امن دیگر آن را برای متقاضیان ارسال کنند زیرا هیچکس در جهان قادر نیست در محتویات آن تغییری ایجاد کند و این تغییر قابل کشف نباشد. از طرفی دیگر هیچ کس نمی تواند خود را جای صاحب گواهینامه جا بزند زیرا کسی که گواهی را از صاحب ان دریافت می کند ابتدا آن را با کمک کلید عمومی مرکز CA اعتبارسنجی نموده و در صورتی به آن استناد می کند که امضای آن با محتوا مطابقت داشته باشد. با این روش هم حمله MITM ناکام می ماند و هم اینکه صاحب گواهینامه تعلق این کلید به خودش را نمی تواند منکر شود. | حال افراد می توانند گواهینامه های صادره برای خود را در وب سایت شخصی گذاشته یا از هر طریق نا امن دیگر آن را برای متقاضیان ارسال کنند زیرا هیچکس در جهان قادر نیست در محتویات آن تغییری ایجاد کند و این تغییر قابل کشف نباشد. از طرفی دیگر هیچ کس نمی تواند خود را جای صاحب گواهینامه جا بزند زیرا کسی که گواهی را از صاحب ان دریافت می کند ابتدا آن را با کمک کلید عمومی مرکز CA اعتبارسنجی نموده و در صورتی به آن استناد می کند که امضای آن با محتوا مطابقت داشته باشد. با این روش هم حمله MITM ناکام می ماند و هم اینکه صاحب گواهینامه تعلق این کلید به خودش را نمی تواند منکر شود. | ||

[[پرونده:CA.png| | [[پرونده:CA.png|200*200px|بندانگشتی|CA]] | ||

== نیازمندیهای قانونی == | == نیازمندیهای قانونی == | ||

نسخهٔ ۵ دسامبر ۲۰۱۴، ساعت ۰۹:۲۷

- موضوع : مدیریت حقوق دیجیتالی

- تهیه کنندگان:

مقدمه

مديريت حقوق ديجيتال مجموعه فنآوريهايي است كه بر دسترسي بر داراييهاي ديجيتال نظارت ميكند دارندگان حقوق معمولاً شركتهاي دارنده كپي رايت هستند و با استفاده ازمديريت حقوق ديجيتال (Digital Rights Management) يا همان DRM دسترسي افراد به مستندات، برنامههاي كامپيوتري و دادههاي خود را محدود ميكنند. با اين حال DRM بيشتر براي مبارزه با خريد و فروش و استفاده غير مجاز از محصولات چند رسانهاي مورد استفاده قرار ميگيرد. DRM بر دو اصل رمزگذاري و محدوديت دسترسي بنا شدهاست. DRM از رمزگذاري براي محافظت و از تعريف سطح دسترسي براي نظارت بر استفاده از مطالب بهره ميبرد. مطالبي كه DRM بر آنها اعمال ميشود، فرمت خاصي دارند كه تنها با استفاده از قفلها و ابزار مناسب خوانا ميشوند. در اين ميان سطح دسترسي براي افراد تعريف ميشود تا افراد بتوانند با استفاده از كليدهاي مناسب، قفلهاي مطالب را باز و به آنها دسترسي پيدا كنند. براي مثال فابلهاي موسيقي كه DRM بر آنها اعمال ميشوند تنها توسط افرادي كه با پرداخت پول، كليد قفل را خريداري كردهاند قابل شنيدن هستند. اولين و بزرگترين استفاده كنندگان DRM شركتهاي ساخت و پخش موسيقي و فيلم هستند. زماني كه DVD براي اولين بار به بازار عرضه شد، سيستمي مشابه DRM بر عدم كپي كردن فيلمها نظارت ميكرد. با ظهور فرمت MP3 و پخش موزيك در اينترنت با اين فرمت، مديريت حقوق ديجيتال آثار جديتر دنبال و باعث اعمال DRM در فروشگاههاي آنلاين موسيقي مانند iTunes و Napster شد. يكي از ايراداتي كه به مديريت به روش DRM وارد است، عدم سازگاري ابزار قفل گذاري با تمام نرمافزارها و سيستمها ميباشد. براي مثال موزيكهاي خريداري شده از فروشگاه Napster بر روي iPod و iTunes قابل پخش نميباشد و يا اگر روزي Napster و iTunes عرضه نرمافزار خود را متوقف كنند، موزيكهايي كه در گذشته از آنها خريداري شدهاست، غير قابل استفاده ميگردند. موضوع ديگر، امنيت بسيار ضعيف قفلهاي DRM است. امروزه هكرها به راحتي قفل مطالب محافظت شده را ميشكنند و آنها را با فرمتهاي سازگار بر روي اينترنت قرار ميدهند. با تمام محاسن و معايب DRM، صاحبنظران معتقدند كه اعمال محدوديتهاي دسترسي در فضاي آزادي مانند اينترنت، كه هدف اصلي ميثاق آن ايجاد فضايي دور از محدوديت براي همه است، منجربه كم و محدود شدن خلاقيت كاربران ميشود.

با توجه به نقش اطلاعات به عنوان کالای باارزش و لزوم حفاظت از آن در تجارت امروز ، به مکانیسم کارآمدی برای حمایت از تجارت الکترونیک نیاز بود لذا برای دستیابی به این هدف مدیریت حقوق دیجیتال مطرح گردید. درسال 2001 یک گروه توسط کنسرسیوم جهانی وب برای بحث وتفکر درباره این موضوع گرد آمدند.

دی.آر.ام به فناوری هایی گفته می شود که با استفاده از آنها ، مالکان محتوای دیجیتال می توانند از تکثیر غیرقانونی محتویات خود حفاظت کنند. دی آرام سیستمی است که محتویات دیجیتال را رمزگذاری می کند و دسترسی را فقط به افرادی که اجازه استفاده از آن محتویات را دارند ، می دهد و مانع از کپی برداری غیرمجاز و انبوه فایلهای مختلف ( اعم از موسیقی ، ...) می شود. بعبارت دیگر دی آرام یک روش فنی حمایت از محتویات دیجیتال است که اعمالی برای مراقبت از حقوق پدیدآورنده متن انجام می دهد . این اعمال شامل محدود نمودن دفعاتی که یک فایل می تواند اجرا شود، ممانعت از اجرای فایل دریک دستگاه بدون مجوز و نظارت بر عمل تایید و تصدیق کاری که حین انتقال فایل ها انجام می گیرد ، می باشد.

دی آرام ماهیتا به مجموعه ای از فن آوری و روشها اشاره دارد که اطمینان را پایه ریزی کرده و امنیت تجارت محتوای دیجیتال را ممکن می سازد.

روند تکامل دی. آر.ام

نسل اول : مدیریت حقوق دیجیتال درزمینه امنیت سطح پایین و رمزگذاری و پیشگیری از انتشار غیرقانونی بوسیله قفل گذاری روی منابع و محدودیت در توزیع منابع ، متمرکز بوده است .

نسل دوم : مدیریت حقوق دیجیتال درزمینه مدیریت ، قابلیت ها را توسعه داده است.

نسل سوم : مدیریت حقوق دیجیتال زمینه های اخلاقی ،قانونی و فنی را با هم ترکیب می کند تا به یک مدل تجاری منطقی مناسب با توجه به نیازهای کاربرتبدیل شود.اجزای این فنا وری شامل رمزگذاری ، انگشت نگاری و... می باشد. به این ترتیب بین امنیت ،کاربرپسندی ، سادگی و توافقات حقوقی، تعادل برقرار می گردد .

دی. آر.ام اغلب در فایلهای ویدیویی ، موسیقی و فیلم کاربرد داردو امکان تجارت دیجیتالی را فراهم می کند.درحقیقت با تامین امنیت و اطمینان بین صاحبان محتوای دیجیتال وکاربران، امکاناتی به شرح ذیل فراهم می گردد:

حمایت فنی وقانونی از محتوای دیجیتال: دی.آر.ام ازیک برنامه رایانه ای بنام الگوریتم رمزی استفاده می کند تا محتویات دیجیتال را رمزنویسی کند الگوریتم رمزی به یک کلید رمز نیاز داردتا مطلب را رمز نویسی کند و فقط دارندگان این کلید می توانند از محتویات استفاده کنند.

توزیع ونشر مطمئن محتوای دیجیتال : ازطریق رمزنویسی، محتوای دیجیتال حفظ می شود وبدون رمز ، فایل نامفهوم خواهد شد.

تضمین صحت و اعتبار محتوای دیجیتال: دی.آر.ام می تواند با استفاده از یک تکنیک ریاضی بنام تابع درهمساز یکطرفه ، اعتبار محتوای دیجیتال را تضمین کند.

تامین امنیت محتوای دیجیتال : یکی از فناوریهای دی آر.ام ، نقشهای دیجیتال است که از یکسری بیتهای دیجیتال نامرئی تشکیل شده اند . نقش های دیجیتال را می توان بگونه ای ایجاد کرد تا اطلاعات تعیین کننده هویت ( مانند ناشر اصلی ، شماره کارت اعتباری خریدار) در آن گنجانده شود. ممکن است نقشهای دیجیتال برای افراد قابل رویت نباشد اما آنها را با نرم افزارهای خاصی می توان خواند. این فناوری امکان تشخیص کپی برداری غیرقانونی را فراهم می کند. البته هیچیک از اینها ( رمزنویسی و نقش های دیجیتال) نمی تواند امنیت محتوای دیجیتال را کاملا تضمین کند.

نرم افزار آزاد و مدیریت حقوق دیجیتال آزاد و ایمن

در کنار افرادی که با مدیریت حقوق دیجیتال و انواع لایسنسهای آن مانند کپی رایت موافق هستند و از این گونه لایسنسها برای تولید و عرضه محصولات و خدمات خود استفاده مینمایند، افرادی نیز به آزادی در نرمافزار و سخت افزار معتقدند. بدین معنا که استفاده کننده اجازه دارد تا از نرم افزار یا سخت افزار خود، به هر شکل و برای هر مقصدی که تماس دارد استفاده کند، همچنین افراد حق مطالعه، ویرایش و بازنشر نرمافزار یا سخت افزار را خواهند داشت. این دیدگاه که کاملا با حقوق دیجیتالی که توسط DRM بیان شده است متناقض میباشد از دههی ۱۹۷۰ میلادی بوجود آمد و اکنون بسیاری از نرمافزارهای مطرح در اینترنت از این روش پیروی میکنند. الگو:بدون منبع الگو:مطلب خرد میباشد و نیاز به توسعه دارد

لازمه داشتن مدیریت حقوق دیجیتالی ، امضای دیجیتال

از جمله مواردی که می بایست در جهت فراهم ساختن بستر مناسب و امن برای ایجاد یک کسب و کار یا تجارت در فضای دیجیتال بکار برد ، قطعا استفاده از فناوری های لازم جهت اعتبار بخشیدن به اسناد الکترونیکی ، قانونمند نمودن تراکنش های مالی ، فعالیتهای اینترنتی و همچنین وجود زیر ساخت های امنیتی در فضای دیجیتال می باشد و مسلما افراد جامعه بدون ایجاد موارد فوق مایل به استفاده از آن نخواهند بود . دو رکن اساسی که باید در این خصوص مورد توجه قرار گیرد ، عبارتند از : 1 - فراهم نمودن فناوری های خاص مثل امضای دیجیتال ، گواهینامه دیجیتالی و مراکز صدور گواهینامه دیجیتال 2 - قانونگذاری مناسب برای فضای دیجیتال ، تدوین روال های قانونی برای طرح دعوی ، روال پیگیری فعالیتهای اینترنتی وامکاناتی مثل استناد و جلوگیری از جعل و غیر قابل انکار نمودن تراکنش یا فعالیتهای اینترنتی

در این راستا اشاره مختصری در خصوص اقداماتی که تا کنون در هر یک از موارد فوق در کشور ما انجام پذیرفته ، خواهد شد . همانطور که می دانیم موضوعاتی که در بند یک به آن اشاره شده ، ابزارهایی می باشند که در دنیای فعلی با سازو کارو استاندارهای جهانی تعریف شده قابل استفاده در فعالیتهای فضای دیجیتال می باشند یا به نوعی می توان گفت با استفاده از آنها می توان فناوریهای لازم جهت اعتبار بخشیدن به اسناد الکترونیکی ، قانونمند نمودن تراکنش های مالی و جلوگیری از جعل و غیر قابل انکار نمودن تراکنش یا فعالیتهای اینترنتی ، رقم زد . مدتی است که بحث هایی مثل دولت و تجارت الکترونیک در کشور ما رواج و اهمیت شایانی یافته است و از طرفی هم می دانیم امنیت یکی از زیر ساخت های مهم فناوری اطلاعات است ، بطوری که بدون آن پیاده سازی هر خدمتی از جمله تجارت و دولت الکترونیک مفهومی نخواهد داشت . برای مثال دولت و تجارت الکترونیک بدون توجه به زیر ساخت امنیتی شامل ، شناسایی افراد جامعه بصورت منحصر بفرد ، صدور اسناد الکترونیکی غیر قابل انکار و جعل ، شبکه انتقال اطلاعات امن و مراکز صدور گواهینامه دیجیتالی ، قابل اجرا نیست . دولت الکترونیک با ارائه سرویس های خود در فضای الکترونیکی و دیجیتال گامی در جهت صرفه جویی در وقت و هزینه شهروندان برداشته شده و خدمات خود را در اختیار عموم قرار خواهد داد و بدینوسیله هم کمک زیادی در جهت رسیدن به عدالت اجتماعی در زمینه دسترسی به خدمات دولتی خواهد شد . ولی کار کردن در این زمینه نیاز به ایجاد زیر ساخت های لازم و استفاده از مفاهیمی مانند امضای دیجیتال است و البته برای همگانی نمودن استفاده از امضای دیجیتال نیاز به ابزارهای دیگری مثل گواهینامه دیجیتالی و مراکز صدور این گواهینامه ها ، است .

امضای دیجیتال

امضای دیجیتال نوعی رمزنگاری نا متقارن است که خصوصیات امضای دستی را در فضای الکترونیکی فراهم می کند . هر موجودیت منحصر به فرد در فضای مجازی دارای امضای دیجیتال خاص خود است و تنها این موجودیت یا فرد قادر به تولید این امضا است . در نتیجه می توان مستندات ، پیغامها و داده های الکترونیکی را توسط امضای دیجیتال تایید کرده و سندیت بخشید ، به شکلی که مطمئن بود که تولید کننده امضاچه کسی است و متن پیغام امضا شده ، پس از امضا تغییر نکرده است . و بدینوسیله متن سند یا پیغام امضاشده قابل استناد وپیگیری بوده و غیرقابل انکار می باشد . امضای دیجیتال برای هر مستند یا پیغام بوسیله کلید خصوصی فرد تولید می شود و در واقع یک عدد با طول بلند می باشد . کلید خصوصی فرد بصورت امن در وسیله ای مانند کارت هوشمند یا توکن نگهداری می گردد . بدین ترتیب جعل امضای دیجیتالی بسیار مشکل تر از امضای دستی است .توسط امضای دیجیتال سندیت خاصی به اسناد الکترونیکی داده می شود ، به طوریکه به صورت مطمئن می توان ارسال کننده یا تایید کننده پیام یا سند را شناسایی کرد . در نتیجه اسناد الکترونیکی قابل پیگیری بوده و به کمک آن فعالیت افراد در فضای مجازی جنبه حقوقی پیدا می کند و قوانین حقوقی اسناد کاغذیی در مورد اسناد الکترونیکی قابل اجرا خواهد بود . اسناد یا پیامهای امضا شده قابل انکار از طرف امضا کننده نمی باشند . بدینوسیله مراجع قضایی می توانند از این خصوصیت جهت استناد قانونی به سند الکترونیکی استفاده نمایند . از خصوصیت های دیگر امضای دیجیتال که امضای دستی فاقد آن است ، می توان به این مورد اشاره کرد که محتوای سند یا پیام بعد از امضا نمی تواند تغییر پیدا کند و افراد غیر مجاز نمی توانند سند الکترونیکی را مخدوش نمایند . این بدلیل آن است که امضای دیجیتال به ازای هر سند یا پیام وابسته به متن آن تولید می شود و امضای تولید شده برای هر سند ، منحصر به فرد می باشد . بدین ترتیب با در اختیار داشتن متن سند یا پیام در کنار امضای دیجتالی آن، می توان با اعتبار سنجی امضای دیجیتال ، در عین حال از عدم تغییر محتوای آن نیز مطمئن شد .

گواهینامه دیجیتالی و مراکز گواهی امضای دیجیتال

گواهینامه دیجیتالی حاوی پاره ای از اطلاعات در خصوص کاربر ، تاریخ صدور و انقضاء و از همه مهمتر کلید عمومی کاربر است.سازمان صادر کننده گواهی دیجیتالی را CA:certificate Authority می نامند که پس ازصدور گواهینامه و استخراج چکیده محتویات گواهینامه ، آن را با کلید خصوصی خود امضاء (رمز) می کند.سپس گواهینامه را به هر روش دلخواه (مثل ذخیره روی کارتهای هوشمند ، دیسک فشرده یا فلاپی) به کاربر تسلیم می نماید. مهمترین بخش قضیه آن است که افراد با مراجعه حضوری یا روشی مطمئن ، پس از تسلیم مدارک مورد نیاز، هویت خود را اثبات و با پرداخت هزینه اندک، گواهینامه خود را دریافت می کنند. فرض بر آن است که مرکز گواهی امضاء (CA) همان لحظه ای که گواهینامه فرد را به او تسلیم میکند کلید عمومی خود را نیز به کاربر می دهد تا کاربر کلید عمومی این مرکز را از طریق محیطهای نا امن مثل وب سایتها یا e-mail در یافت نکند.

حال افراد می توانند گواهینامه های صادره برای خود را در وب سایت شخصی گذاشته یا از هر طریق نا امن دیگر آن را برای متقاضیان ارسال کنند زیرا هیچکس در جهان قادر نیست در محتویات آن تغییری ایجاد کند و این تغییر قابل کشف نباشد. از طرفی دیگر هیچ کس نمی تواند خود را جای صاحب گواهینامه جا بزند زیرا کسی که گواهی را از صاحب ان دریافت می کند ابتدا آن را با کمک کلید عمومی مرکز CA اعتبارسنجی نموده و در صورتی به آن استناد می کند که امضای آن با محتوا مطابقت داشته باشد. با این روش هم حمله MITM ناکام می ماند و هم اینکه صاحب گواهینامه تعلق این کلید به خودش را نمی تواند منکر شود.

نیازمندیهای قانونی

ویرایش مطالب ادامه دارد

منابع

1- رشيد عسگري http://www.farsnews.com/newstext.php?nn=8805270643